IoT関連技術と知財関連コラボシリーズ企画 第9回 サイバーフィジカルシステム&サイバーセキュリティについて分かりやすく解説します

いよいよ一色先生とのコラボシリーズ企画ですが9回目を迎えました。今回は、サイバーフィジカルシステム、及びサイバーセキュリティについて解説します。

目次

1.IoTに関連するサイバーフィジカルシステム

1-1.サイバーフィジカルシステム(CPS)とは

最初に、IoTに関連するネットワークとして、サイバーフィジカルシステムについて、解説します。

IoTと言う言葉がバズワードになった2010年代中盤頃、IoTに関する展示会が沢山開催されるようになりました。そうした展示会においてIoTという言葉と共にCPSという言葉が使われていたことを覚えておられる方もいらっしゃるかと思います。

残念ながら、その後CPSという言葉は浸透したとは言いがたい状況ですが、今回はまずCPSについて説明します。

CPSは、サイバーフィジカルシステム(Cyber Physical System)の略です。サイバーとは日本語だと電脳とか、コンピューターによる、と訳される場合が多いです。

サイバーフィジカルシステムとは、物理空間=現実空間のセンサーなどの情報を、サイバー空間=電脳空間=一般的にはインターネット側にあるクラウドに集めて、情報解析、加工することによって、情報を見える化をする、または情報に基づいて物理空間側にフィードバックするというシステムのことを指します。

一方、IoTの定義として、モノのインターネットと言うことで、センサーなどの情報をインターネットに接続して、インターネット側で情報解析、加工して情報見える化を行なう、フィードバックを行なうシステムと定義できますので、サイバーフィジカルシステムはIoTとほぼ同じ意味と言えます。

1-2. IoTとCPSの違いは?

敢えてIoTとCPSの違いを申し上げれば、IoTはセンサーなどがインターネットに繋ぐということを表しており、この言葉だけでは、インターネット側で情報解析、加工すると言った動作まで表されていませんので、

CPS=サイバーフィジカルシステムの方が、IoTで行なう事を広く捉えた用語と言えるかも知れません。

ところがこのCPSと言う言葉は前述の通り、専門家を除けば殆ど世の中に浸透しませんでした。

理由はIoTに比べて言葉がわかりにくいからだと思います。CPSという略語もわかりにくいですし、

サイバーフィジカルシステムも直感的に分りにくい言葉だと思います。

ただし、最近普及し始めているメタバースが現実空間を仮想空間に投影するとか、現実空間と仮想空間を融合するという概念ですので、メタバースを実現する構成として、サイバーフィジカルシステムがぴったり当てはまる気がします。

メタバース関連用語でデジタルツインという言葉もありますが、その言葉もサイバーフィジカルシステムと親和性があります。

一方IoTの世界では、サイバーという言葉はサイバーフィジカルシステムよりもサイバーセキュリティという言葉の中で良く使われると思います。

次の章では、サイバーセキュリティについて説明いたします。

(大森 正)

2.ネットワークとサイバーセキュリティの関係

2-1. サイバーセキュリティとは

企業の情報資産は、電子媒体に電子データ化された状態で管理されることが多くなりました。電子データは、紙媒体と比較して、アクセスや持ち運びが便利になり、利便性が向上しました。

しかし、その一方で、外部に接続されたネットワークを通じたコミュニケーションが多くなり、外部からの不正アクセスやウィルスの侵入などのサイバー攻撃にさらされるリスクが増大しました。

サイバーセキュリティは、このような外部からのサイバー攻撃から企業の情報資産を守ることです。

今回は、企業の重要な情報資産を記録した電子データを守る視点から、サイバーセキュリティについて、解説します。

参考)

情報セキュリティの歴史 産業スパイから最新の脅威への対策まで解説

https://compliance.lightworks.co.jp/learn/information-security-history/

サイバー攻撃の技術は日々進化しています。そのため、ネットワークに接続している電子データは外部からのサイバー攻撃から完全に守り切るのは困難です。

そのため、サイバーセキュリティでは、社内のネットワークやデバイスを含めてサイバー攻撃の脅威が潜んでいると考えて、全てを信用しないところから始める「ゼロトラストセキュリティ」という考え方で対策に取り組む必要があります。

主なサイバー攻撃には、ネットワークウィルスの侵入、不正アクセスに加えて、偽サイトへの誘導、パスワード攻撃、セキュリティーホールへの攻撃などがあります。

更に、最近では、不正アクセスにより、社内のネットワークやコンピューターに侵入し、データを暗号化して使えなくしたうえで、暗号を解除する方法に対して、身代金を要求するランサムウェアというサイバー攻撃もあります。

参考)

サイバー攻撃の手口の種類と被害事例 手法別のセキュリティ対処方法(NTTコミュニケーションズ)

https://www.ntt.com/bizon/s-4.html

2-2. サイバーセキュリティ対策

それでは、企業は資産価値を守るために、どのようにサイバーセキュリティ対策をすればよいでしょうか。

サイバー攻撃のような事業リスクに対するリスクマネジメントには、2つのアプローチがあります。一つは、リスクを制御しようとするアプローチです。「リスクコントロール」と呼ばれています。もう一つは、リスクに資金的な手当をしようとするアプローチです。「リスクファイナンス」と呼ばれています。

参考)

コンプライアンスとは 法令だけじゃない、CSRとリスクマネジメントの重要性

https://compliance.lightworks.co.jp/learn/compliance-csr-risk-management/

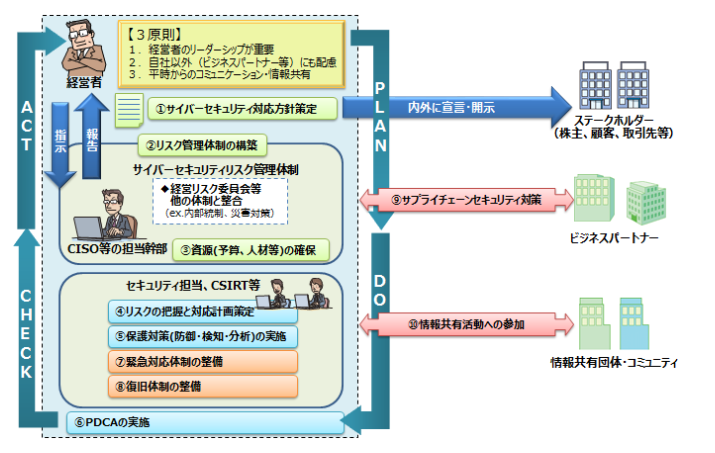

サイバー攻撃に対するリスクコントロールには、PDCAサイクルによる取り組みが有効な手法の一つです。PLAN(サイバーセキュリティ対策の基準と管理体制を決める)、DO(基準に基づき、実際にオペレーションする)、CHECK(実施後の問題点を把握、原因を分析する)、ACTION(原因分析に基づき、適切な対策を行う)というPDCAを繰り返すことです。

PDCAサイクルは、米国で第二次対戦前後の生産性向上に貢献した統計学者 W.E.デミング博士が提唱したことから、デミングサイクルとも呼ばれています。W.E.デミング博士は、1951年、日本の国勢調査の計画立案に加わった縁から、日本の経営者に、製品品質・販売管理などを強化する手法としてデミングサイクルを伝授し、日本企業でも広くPDCAが用いられるようになりました。

サイバーセキュリティ対策のPDCSサイクルの例は、次のような内容です。

原典)

「サイバーセキュリティ経営ガイドライン」(経済産業省)

https://www.meti.go.jp/policy/netsecurity/mng_guide.html

また、リスクファイナンスの手法の一つに保険があります。サイバー保険は、サイバー攻撃による損害賠償、訴訟費用などの事故対応費用やネットワークが機能停止することで生じた利益損失などを補填します。

ただし、保険のようなリスクファイナンスを有効に活用するには、PDCAサイクルによるサイバーセキュリティ対策のようなリスクコントロールを実施していることが前提になります。

参考)

サイバー保険とは (日本損害保険協会)

https://www.sonpo.or.jp/cyber-hoken/about/

(一色 正彦)

3.まとめ

IoTと言う言葉が普及し始めたときにサイバーフィジカルシステムという言葉も広めようとする動きが有りましたが、残念ながらサイバーフィジカルシステムはメジャーな言葉にはなりませんでした。

しかし今後のメタバースというトレンドにおいて、再びサイバーフィジカルシステムという言葉が脚光を浴びる可能性があると考えております。

別の観点として、IoTもサイバーフィジカルシステムも、ネットワークを通じてコミュニケーションされるシステムであり、サイバーセキュリティには留意する必要があります。

企業の情報資産は、電子データに保存されるようになり、紙媒体と比較して利便性が向上しました。

一方、不正アクセスやウィルス侵入のようなサーバー攻撃にさらされるリスクが高くなりました。日々技術が高度化する外部からのサイバー攻撃から電子データを完全に守るのは困難ですが、リスクマネジメントの手法により、リスクを軽減し、事故が発生した場合でも、損害を小さくすることは可能です。

IoT分野でも、重要な電子データを守るために、サイバーセキュリティの取り組みは重要です。

次回予定

第10回 ブロックチェーンとNFTの関係について分かりやすく解説します。

関連記事

↓

IoT関連技術と知財関連コラボシリーズ企画第3回 ソフトウェア・アルゴリズムと特許権・著作権の関係について分かりやすく解説します

IoT関連技術と知財関連コラボシリーズ企画 第10回(最終回) ブロックチェーンとNFTの関係について分かりやすく解説します